用户与认证

用户是指访问网络资源的主提,表示“谁”在进行访问,是网络访问行为的重要标识。

用户分类:

上网用户

内部网络中访问网络资源的主体,如企业总部的内部员工。上网用户可以直接通过FW访问网络资源。

接入用户

外部网络中访问网络资源的主体,如企业的分支机构员工和出差员工。接入用户需要先通过SSL VPN、L2TP VPN、IPSec VPN或PPPoE方式接入到FW,然后才能访问企业总部的网络资源。

管理用户

认证分类:

防火墙通过认证来验证访问者的身份,防火墙对访问正进行的认证方式有:

本地认证

访问者通过Portal认证页面将标识其身份的用户名和密码发送给FW,FW上存储了密码,验证过程在FW上进行,该方式称为本地认证。

服务器认证(Radius,LDAP等)

访问者通过Portal认证页面将标识其身份的用户名和密码发送给FW,FW上没有存储密码,FW将用户名和密码发送至第三方认证服务器,验证过程在认证服务器上进行,该方式称为服务器认证。

RADIUS(Remote Authentication Dial In User Service)、HWTACACS(HuaWei Terminal Access Controller Access Control System)、AD、LDAP(Lightweight Directory Access Protocol)认证服务器,并在认证服务器上存储了用户/组和密码等信息。对于RADIUS、HWTACACS服务器,管理员需要根据现有的组织结构,在FW上手动创建或者使用文件批量导入相应的用户/组。对于AD或LDAP服务器,管理员可以将AD或LDAP服务器中的用户信息导入到FW上,以便后续管理员可以在FW上通过策略来控制不同用户/组对网络的访问行为。

单点登录

访问者将标识其身份的用户名和密码发送给第三方认证服务器,认证通过后,第三方认证服务器将访问者的身份信息发送给FW。FW只记录访问者的身份信息不参与认证过程,该方式称为单点登录(Single Sign-On)。

短信认证

访问者通过Portal认证页面获取短信验证码,然后输入短信验证码即通过认证。FW通过校验短信验证码认证访问者。

认证的目的:

在FW上部署用户管理与认证,将网络流量的IP地址识别为用户,为网络行为控制和网络权限分配提供了基于用户的管理维度,实现精细化的管理:

- 基于用户进行策略的可视化制定,提高策略的易用性。

- 基于用户进行威胁、流量的报表查看和统计分析,实现对用户网络访问行为的追踪审计。

- 解决了IP地址动态变化带来的策略控制问题,即以不变的用户应对变化的IP地址。

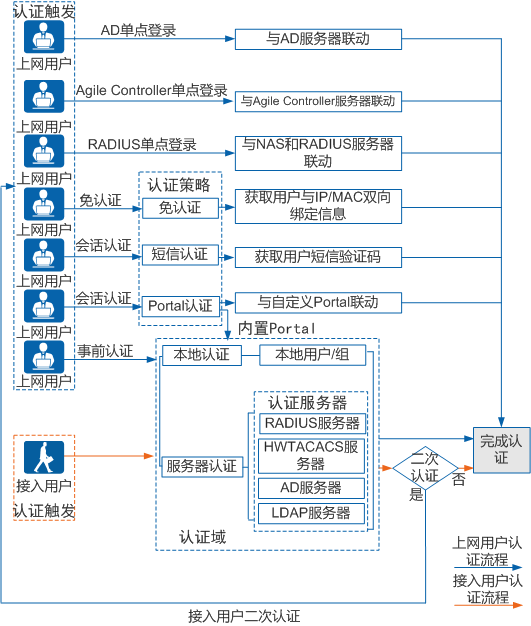

上网用户访问网络的认证方式:

免认证:

FW通过识别IP/MAC和用户的双向绑定关系,确定访问者的身份。进行免认证的访问者只能使用特定的IP/MAC地址来访问网络资源。

会话认证:

当用户访问HTTP业务时,FW向用户推送认证页面,触发身份认证。

一般指的都是本地认证) —-内置Portal认证

先发起HTTP/HTTPS业务访问——-防火墙推送重定向认证页面———–客户输入用户名和密码———-认证成功,如果设置跳转到最近的页面,就跳转。如果没有设置跳转,就不跳转事前认证

当用户访问非HTTP业务时,只能主动访问认证页面进行身份认证。

单点认证

AD单点登录:企业已经部署了AD(Active Directory)身份验证机制,AD服务器上存储了用户/组和密码等信息。管理员可以将AD服务器上的组织结构和账号信息导入到FW。对于AD服务器上新创建的用户信息,还可以按照一定的时间间隔定时导入。以便后续管理员可以在FW上通过策略来控制不同用户/组对网络的访问行为。

认证时,由AD服务器对访问者进行认证,并将认证信息发送至FW,使FW能够获取用户与IP地址的对应关系。访问者通过AD服务器的认证后,就可以直接访问网络资源,无需再由FW进行认证,这种认证方式也称为“AD单点登录”。

Agile Controller单点登录

RADIUS单点登录

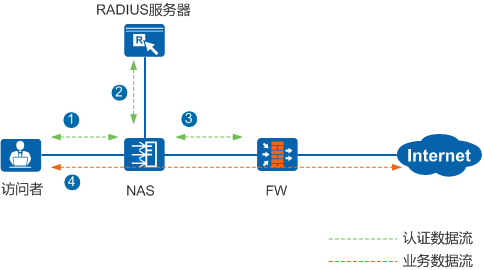

RADIUS认证原理:

RADIUS单点登录交互过程如下:

访问者向接入设备NAS发起认证请求。

NAS设备转发认证请求到RADIUS服务器,RADIUS服务器对用户账号和密码进行校验,并将认证通过的结果返回给NAS设备。NAS设备向RADIUS服务器发送计费开始报文,标识用户上线。

FW解析计费开始报文获取用户和IP地址的对应关系,同时在本地生成在线用户信息。不同部署方式,FW获取计费开始报文的方式不同:

直路:FW直接对经过自身的RADIUS计费开始报文进行解析。

旁路:NAS设备向RADIUS服务器发送计费开始报文的同时还会向FW发送一份,FW对计费开始报文进行解析并对NAS设备做出应答。

此种部署方式需要NAS设备支持向FW发送计费开始报文的功能。

镜像引流:NAS设备和RADIUS服务器之间交互的计费开始报文不经过FW,需要通过交换机镜像或分光器分光的方式复制一份计费开始报文到FW。FW对计费开始报文进行解析后丢弃。

访问者注销时,NAS设备向RADIUS服务器发送计费结束报文,标识用户下线。FW获取计费结束报文并解析用户和IP对应关系,然后删除本地保存的在线用户信息,完成注销过程。

另外在用户在线期间,NAS设备还会定时向RADIUS服务器发送计费更新报文维持计费过程,FW获取计费更新报文后将刷新在线用户的剩余时间。

接入用户访问网络资源的认证方式:

使用SSL VPN 技术

访问者登录SSL VPN模块提供的认证页面来触发认证过程,认证完成后,SSL VPN接入用户可以访问总部的网络资源。

使用IPSec VPN技术

分支机构与总部建立IPSec VPN隧道后,分支机构中的访问者可以使用事前认证、会话认证等方式触发认证过程,认证完成后,IPSec VPN接入用户可以访问总部的网络资源。

L2TP VPN接入用户

用户认证原理

用户组织结构:

用户是网络访问的主体,是FW进行网络行为控制和网络权限分配的基本单元。

认证域:用户组织结构的容器。区分用户,起到分流作用

用户组/用户:分为: 父用户组 子用户组 。

注意:一个子用户组只能属于一个父用户组

用户: 必配: 用户名 密码,其它都可以可选

用户属性:账号有效期 允许多人登录 IP/MAC绑定(不绑定 单向 双向)

安全组:横向组织结构的跨部门群组。指跨部门的用户

规划树形组织结构时必须遵循如下规定:

- default认证域是设备默认自带的认证域,不能被删除,且名称不能被修改。

- 设备最多支持20层用户结构,包括认证域和用户,即认证域和用户之间最多允许存在18层用户组。

- 每个用户组可以包括多个用户和用户组,但每个用户组只能属于一个父用户组。

- 一个用户只能属于一个父用户组。

- 用户组名允许重名,但所在组织结构的全路径必须确保唯一性。

- 用户和用户组都可以被策略所引用,如果用户组被策略引用,则用户组下的用户继承其父组和所有上级节点的策略。

用户、用户组、安全的来源:

- 手动配置

- CSV格式导入(批量导入)

- 服务器导入

- 设备自动发现并创建

在线用户:

用户访问网络资源前,首先需要经过FW的认证,目的是识别这个用户当前在使用哪个IP地址。对于通过认证的用户,FW还会检查用户的属性(用户状态、账号过期时间、IP/MAC地址绑定、是否允许多人同时使用该账号登录),只有认证和用户属性检查都通过的用户,该用户才能上线,称为在线用户。

FW上的在线用户表记录了用户和该用户当前所使用的地址的对应关系,对用户实施策略,也就是对该用户对应的IP地址实施策略。

用户上线后,如果在线用户表项超时时间内(缺省30分钟)没有发起业务流量,则该用户对应的在线用户监控表项将被删除。当该用户下次再发起业务访问时,需要重新进行认证。

管理员可以配置在线用户信息同步,查看到已经通过认证的在线用户,并进行强制注销、全部强制注销、冻结和解冻操作。

用户认证总体流程:

认证策略:

认证策略用于决定FW需要对哪些数据流进行认证,匹配认证策略的数据流必须经过FW的身份认证才能通过。

缺省情况下,FW不对经过自身的数据流进行认证,需要通过认证策略选出需要进行认证的数据流。

如果经过FW的流量匹配了认证策略将触发如下动作:

- 会话认证:访问者访问HTTP业务时,如果数据流匹配了认证策略,FW会推送认证页面要求访问者进行认证。

- 事前认证:访问者访问非HTTP业务时必须主动访问认证页面进行认证,否则匹配认证策略的业务数据流访问将被FW禁止。

- 免认证:访问者访问业务时,如果匹配了免认证的认证策略,则无需输入用户名、密码直接访问网络资源。FW根据用户与IP/MAC地址的绑定关系来识别用户。

- 单点登录:单点登录用户上线不受认证策略控制,但是用户业务流量必须匹配认证策略才能基于用户进行策略管控。

认证匹配依据:

源安全区域、目的安全区域、源地址/地区、目的地址/地区。

注意:认证策略在匹配是遵循从上往下的匹配策略。

缺省情况下,FW通过8887端口提供内置的本地Portal认证页面,用户可以主动访问或HTTP重定向至认证页面(https://接口IP地址:8887)进行本地Portal认证。

在线用户信息同步功能的服务端口,缺省值是8886。

用户认证配置思路

会话认证配置思路:

1 | 第一步: 基本配置(通信正常) |

免认证配置思路:

1 | 配置: |

AD单点登录配置流程:

插件

Server服务器部分

第一步:安装AD域

第二步:安装DNS服务器—-配置转发器

第三步:下载AD SSO(在防火墙下载)

第四步:AD域新建组织单元,新建组,新建用户(关联权限)

第五步:PC 加域(DNS修改为服务器地址)

第六步:安装AD SSO (建议安装二次AD SSO)

- 联动AD域

- 联动FW

第七步:组策略配置登录和注销脚本

调用AD SSO产生的login

格式;

服务器地址 运行端口(AD SSO是一样) 0/1 设置密钥(Huawei@123)

第八步:PC刷新组策略

防火墙部分

第一步:新建防火墙与AD服务器联动

第二步:新建认证域

第三步:把AD服务器用户导入FW ,新建导入策略

第四步: 修改认证域新用户,新用户调用导入策略

第五步:导入用户,到用户列表检查

第六步:配置认证策略

Trust区域到服务器区域(DMZ)不能做认证

第七步:配置安全策略,匹配条件只能是AD域的用户

注意:

FW本地到AD服务器的安全策略

AD服务器到FW本地安全策略

DNS的策略

检查:

一定要看到在线用户—–采用单点登录

参考文档:华为HedEx防火墙文档。